No episódio 04 do podcast Além do Backup, começamos com uma brincadeira: nos fantasiamos de hackers e soltamos algumas frases ameaçadoras para ilustrar o clima sombrio do submundo digital. Mas logo o papo ficou sério. O tema central foi proteção de endpoints, um dos pilares mais importantes da segurança cibernética moderna.

Ouça também no Spotify: clique aqui para acessar

O elo mais fraco da segurança: o usuário

Por mais que uma empresa invista em firewalls, backups e sistemas robustos, o maior risco ainda está no comportamento humano. Segundo um estudo da Checkpoint, 68% dos ataques cibernéticos começam com um simples e-mail de phishing. Um clique inocente pode abrir as portas para um ataque devastador.

Como os ataques acontecem na prática

Os hackers usam técnicas cada vez mais sofisticadas para enganar usuários. Um exemplo comum é a falsificação de páginas para roubo de senhas. Basta abrir um PDF infectado com um software desatualizado para que um código malicioso se instale no sistema. A partir daí, o invasor pode abrir um túnel reverso, acessar a rede da empresa e iniciar um ataque silencioso.

A importância da conscientização contínua

Não basta treinar os colaboradores uma vez. A conscientização precisa ser constante. É essencial que todos saibam identificar e-mails suspeitos, links maliciosos e comportamentos estranhos. A segurança começa com a cultura da empresa.

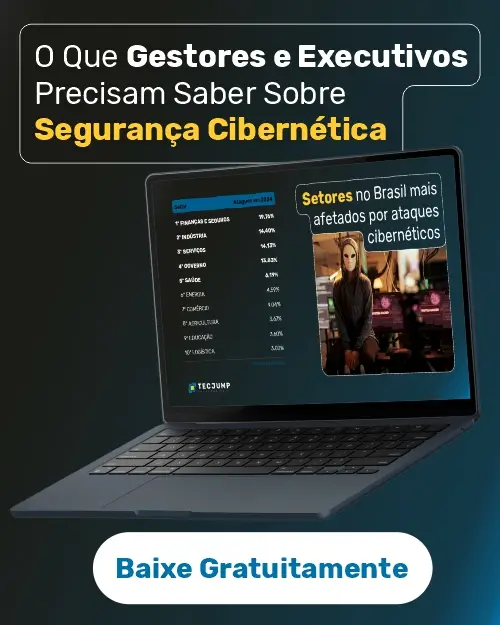

Ferramentas e políticas de proteção de endpoints

A proteção de endpoints vai muito além do antivírus tradicional. Hoje, é necessário contar com ferramentas que analisam o comportamento da máquina, da rede e dos usuários. Algumas soluções bloqueiam o acesso a sistemas corporativos caso o dispositivo não esteja atualizado ou protegido.

Além disso, é possível aplicar políticas que:

- Impedem o acesso a dados corporativos por dispositivos não autorizados.

- Isolam aplicativos da empresa em celulares pessoais.

- Criptografam documentos sensíveis, tornando-os inacessíveis após o desligamento de um colaborador.

Segurança em camadas: do básico ao avançado

A jornada de segurança começa com o básico:

- Sistema operacional atualizado.

- Permissões restritas para usuários.

- Ferramenta de proteção de endpoint com console centralizada.

E evolui para estratégias avançadas:

- Autenticação multifator obrigatória.

- Gestão de dispositivos com Microsoft Intune ou soluções similares.

- Controle de acesso por localização geográfica.

- Criptografia e categorização de dados sensíveis.

O custo da segurança vs. o custo da reputação

Investir em segurança pode parecer caro, mas quanto vale a reputação da sua empresa? Um ataque pode gerar prejuízos milionários, paralisação de operações e perda de confiança do mercado. Já uma solução básica de segurança pode começar com R$ 30 por usuário/mês.

Responsabilidade compartilhada

A segurança não é responsabilidade apenas da área de TI. É uma pauta de negócio. Cada colaborador, cada parceiro e cada cliente pode ser uma porta de entrada para um ataque. Por isso, proteger endpoints é proteger toda a cadeia de valor da empresa.